W przypadku katastrofy systemu Windows istnieje pewne prawdopodobieństwo, że nieuruchamiający się system da się naprawić przywracając pliki rejestru z przygotowanej wcześniej kopii zapasowej. Istnieje pewien bardzo prosty, aczkolwiek mało znany sposób na wykonanie tej kopii: należy uruchomić narzędzie kopii zapasowej systemu Windows i zaznaczyć w okienku “Stan systemu”. Oprócz umieszczenia w pliku kopii zapasowej wszystkich najważniejszych plików systemowych, narzędzie to wykona również kopie plików rejestru i umieści ją w podkatalogu Repair katalogu z systemem Windows. Standardowo folder ten zawiera kopie rejestru wykonaną tuż po zainstalowaniu systemu, więc jej przywracanie będzie raczej mało pomocne.

Najprostszym sposobem na przywrócenie tak przygotowanej kopii jest moim zdaniem użycie specjalnej ratunkowej dystrybucji linuksa - System Rescue CD (swoją drogą zawiera ona bardzo dużo przydatnych narzędzi, m. in. znakomity menedżer partycji Parted). Po uruchomieniu tego linuksa na ekranie pojawiają się instrukcje co należy wpisać (jedno polecenie), aby uzyskać dostęp do partycji NTFS (używany jest ntfs-3g). Następnie przy pomocy na przykład Midnight Commandera można w prosty sposób przekopiować pliki rejestru z podakatalogu Repair do System32\config.

Kopie zapasowe rejestru przechowywane są również w katalogach roboczych usługi Przywracania Systemu. Traktuje o tym ten artykuł z bazy wiedzy Microsoft.

Moim zdaniem warto co jakiś czas uruchamiać narzędzie kopii zapasowej i wykonywać kopie “Stanu systemu”. Dzięki temu zyskujemy dodatkowe (w stosunku do samego Przywracania Systemu, które nigdy nie spełniło swojego zadania i nie usunęło awarii w sytuacjach, które obserwowałem) możliwości naprawy systemu w razie wystąpienia awarii:

Kopia plików najważniejszych plików systemowych, którą można przywrócić za pomocą samego narzędzia kopii zapasowej - o ile system da się uruchomić. Jest to kilkaset MB, więc spora część całego systemu i spora szansa na naprawienie awarii.

Kopia plików rejestru którą możemy w łatwy sposób przywrócić ręcznie opisanym powyżej sposobem.

Bardziej zapobiegliwi użytkownicy mogą pokusić się również o wykonywanie kopii całego katalogu systemu Windows z poziomu System Rescue CD. Może być to rozsądne rozwiązanie gdy z pewnych przyczyn nie możemy sobie pozwolić na wykonanie obrazu całej partycji.

Poszukiwałem od dłuższego czasu prostego programu do szyfrowania symetrycznego działającego z linii poleceń. Istnieje bardzo wiele rozwiązań zarówno open-source jak i wyprodukowanych przez firmy komercyjne (dla jak największego bezpieczeństwa zaleca się jednak stosowanie rozwiązań otwartych ze względu na pewność, iż aplikacja nie posiada żadnych “tylnych drzwi”). Osobiście nie lubię jednak żadnych graficznych udziwnień, integrowania się z powłoką, dodawania nowych pozycji do menu kontekstowych - ja potrzebuję jedynie prostej komendy która zaszyfruje mi plik.

Do niedawna stosowałem bcrypt, który jest implementacją algorytmu Blowfish działającą z linii poleceń. Niemniej jednak algorytm ten ma już swoje lata i co prawda nie został złamany, ale jego autor - Bruce Schneier zaleca stosowanie nowszego rozwiązania - Twofish.

Rozwiązaniem okazał się program openssl, który jest demonstracyjną implementacją biblioteki kryptograficznej o tej samej nazwie. Ma on całkiem spore możliwości z zakresu szyfrowania symetrycznego jak i asymetrycznego, dostępne są komendy szyfrujące wieloma algorytmami, również starym, złamanym DES’em. Oczywiście według obecnie obowiązujących standardów najlepiej jest wybrać szyfrowanie algorytmem Rijndael (zamiennie stosowaną nazwą jest AES - odkąd algorytm ten został zwycięzcą konkursu na standard, swoją drogą można spokojnie zaufać wszystkim finalistom konkursu - również algorytmom Serpent, RC6 i Twofish).

Po ściągnięciu z powyższego linka i zainstalowaniu plików programu możemy zaszyfrować dowolny plik na przykład takim poleceniem:

openssl enc -aes-256-cfb -salt -in plik_wejsciowy -out plik_wyjsciowy

Polecenie powoduje zaszyfrowanie pliku algorytmem AES z 256-bitowym kluczem w trybie cipher feedback. Po wykonaniu tego polecenia i podaniu hasła możemy mieć pewność, że nasz plik jest bezpieczny i nikt nie odczyta jego zawartości. Do odszyfrowywania należy wydać polecenie:

openssl enc -d -aes-256-cfb -salt -in -out plik_wyjsciowy

Przypominam, że przy wykonywaniu szyfrowania należy upewnić się, że plik wejściowy został usunięty w sposób bezpieczny np. przy użyciu programu firmy Sysinternals Sdelete. Co prawda algorytm AES jest obecnie uznany za bezpieczny i nie dający się złamać, ale należy pamiętać, że większość skutecznych prób łamania wszelkich zabezpieczeń cyfrowych opiera się albo na (głupich) błędach człowieka przy wykonywaniu procedury szyfrującej albo na podatności na techniki social-engineering.

W tym pierwszym przypadku mam na myśli na przykład ww. nie zniszczenie kopii pliku, który był szyfrowany. Załóżmy, że chcemy umieścić plik na jakimś nośniku np. pendrive. Kopiujemy go tam, wykonamy podane przeze mnie polecenie openssl, i normalnie skasujemy plik wejściowy przeciągając go do kosza i opróżniając kosz. Potencjalny włamywacz chociażby nie wiadomo jak się starał to nie odszyfruje zabezpieczonego przez nas pliku, ale uruchomi narzędzie do odzyskiwania skasowanych plików i uzyska plik który był przeznaczony do zabezpieczenia.

Techniki social-engeenering to po prostu na przykład bycie przekonanym przez włamywacza-oszusta do ujawnienia naszego hasła. To zadziwiające, ale takie rzeczy wciąż się zdarzają. Moim zdaniem należy zachowywać jak najdalej idącą powściągliwość przy podawaniu jakichkolwiek prywatnych danych osobom, których tożsamości nie możemy zweryfikować w 100% (nie wspominając już u podawaniu haseł, co jest absolutnie niedopuszczalne). Przykładowo, gdy ktoś wysyła mi wiadomość, że jest administratorem serwisu w którym mam konto i prosi o podanie hasła z powodu wykonywanych modernizacji to jedynymi podejmowanymi przeze mnie czynnościami jest śmiech i kliknięcie w “usuń”.

Podsumowując, powyżej przedstawiłem prosty i bardzo skuteczny sposób na zabezpieczenie cennych informacji. Polecam szersze omówienie komend programu openssl pod adresem: http://www.madboa.com/geek/openssl

Podczas kilku lat korzystania z tej przeglądarki napotkałem sporą liczbę różnych rozszerzeń. To właśnie w nich tkwi prawdziwy potencjał, ponieważ umożliwiają dostosowanie programu do własnych potrzeb niczym uszycie ubrania na miarę. Konkurencja w postaci Opery, Internet Explorer’a i Chrome pod względem przystosowalności i elastyczności wypada raczej kiepsko w porównaniu do Firefox’a. Oczywiście nie znaczy to, że uważam ww. programy za gorsze. W szczególności Opera i Chrome posiadają moim zdaniem bardzo istotne zalety: Opera - doskonała responsywność (nie chcę wypowiadać się o szybkości przetwarzania np. kodu JavaScript bo od tego są benchmarki, mam na myśli samą interakcję z programem), świetnie zaprojektowany interfejs i niewielkie zapotrzebowania na pamięć; Chrome - nowatorskie podejście do stron internetowych jako aplikacji - efektywne wykorzystanie wielordzeniowych procesorów dzięki dzieleniu kart na oddzielne procesy systemowe.

Wracając do Firefox’a, bardzo często widzę użytkowników posiadających “gołą” przeglądarkę. Dziwi mnie strasznie takie niewykorzystywanie możliwości, które są jak najbardziej w zasięgu ręki. Rozumiem, że przeglądanie gigantycznej liczby prawie 150 mln. (na dzień dzisiejszy) dostępnych pozycji może być przytłaczające. Sam poszukiwałem zestawień i recenzji, aby odszukać rozszerzenia, które są naprawdę wartościowe i przydatne. Postanowiłem utworzyć listę używanych przeze mnie rozszerzeń - są to pozycje sprawdzone, które od dłuższego czasu usprawniają moją pracę z przeglądarką. Każde z nich można odnaleźć po nazwie w wyszukiwarce na stronie http://addons.mozilla.org. Polecam.

| Nazwa |

Opis |

| Adblock Plus |

Pozycja obowiązkowa. Usuwa reklamy ze stron internetowych, automatycznie aktualizuje się, umożliwia dodawanie własnych filtrów. Rozumiem model finansowania wielu serwisów, ale jestem zdania żeby odbiorcami infantylnych i uciążliwych animacji pozostali ci użytkownicy, którzy nie zadadzą sobie trudu zainstalowania tego dodatku :) |

| Add To Search Bar |

Umożliwia dodanie do paska wyszukiwarek dowolnej napotkanej na stronie wyszukiwarki. |

| Better Gmail 2 |

Jest to zestaw opcji konfiguracyjnych GMaila, w szczególności możliwość wyświetlania etykiet w postaci drzewiastej struktury. |

| Clone n Forget |

Usuwa z historii aktualną stronę. |

| Colorful Tabs |

Poszczególne karty mają różne kolory. |

| Download Helper |

Umożliwia pobranie wyświetlanego filmu np. z Youtube. |

| DownThemAll! |

Zaawansowany menedżer pobierania plików. |

| Enter Selects |

Miły dodatek powodujący, że naciśnięcie Enter’a podczas wpisywania adresu powoduje natychmiastowe przejście do pierwszego podpowiadanego adresu. |

| ErrorZilla Plus |

W przypadku gdy strona “nie działa” wyświetlane są dodatkowe opcje jak np. ping czy próba otwarcia z internetowego archiwum ostatniej kopii tej strony. |

| Fast Dial |

Wyświetla zestaw dużych ikon w nowo otwartej karcie/oknie, tak aby można było jednym kliknięciem przejść do najczęściej odwiedzanych stron. |

| FireGestures |

Jeden z dodatków obsługujących gesty. Pozycja absolutnie obowiązkowa. Gesty są moim zdaniem jednym z najbardziej udanych pomysłów w dziedzinie interfejsów graficznych w ogóle i w sposób niesamowity zmieniają sposób interakcji z programem (nawet jeśli na co dzień pamięta się i używa jedynie kilku). |

| Flagfox |

Wyświetla flagę kraju w którym znajduje się serwer z aktualnie przeglądana stroną. |

| Forecastfox |

Powszechnie znany dodatek wyświetlający (całkiem dobrą) prognozę pogody. |

| Google Toolbar |

Dodatkowy pasek z dodatkowymi funkcjami od Google |

| GreaseMonkey |

Rozszerzenie umożliwiające dodawanie “podrozszerzeń” - skryptów zmieniających wygląd stron internetowych. Istnieją skrypty np. poszerzające widok map Google czy kolorujące pozycje Google Readera. |

| Open IT Online |

Otwiera od razu w przeglądarce pobierane pliki Microsoft Office. |

| Read It Later |

Zaznaczenie strony do przeczytania później. |

| Tamper Data |

Podgląd nagłówków HTTP. |

| Tweak Network |

Zaawansowane opcje sieciowe |

| Ubiquity |

W zasadzie temat na oddzielny wpis. Potężny dodatek umożliwiający wydawanie komend przeglądarce w specjalnym wierszu poleceń. |

| URL Fixer |

Poprawia literówki we wpisanym adresie |

| XMarks |

Pozycja obowiązkowa. Doskonałe narzędzie do synchronizacji między komputerami i wykonywania kopii zapasowej zakładek. |

Jest to zagadnienie przy którym dość często pojawiają się problemy i o które równie często jestem pytany. Poniżej przedstawiam moje sprawdzone sposoby, aby ściągnąć sobie film z Youtube.

- Zdecydowanie najbardziej podoba mi się pomysł strony www.kickyoutube.com. Jest absolutnie najprostszą i najszybszą metodą. Ich sztuczka polega na tym, że strona przyjmuje dokładnie ten sam system adresowania filmów co Youtube (w sensie parametrów przekazywanych do serwera http w adresie URL). Dzięki temu mając na przykład taki adres filmu:

http://www.youtube.com/watch?v=uvb-1wjAtk4

aby przejść do panelu sterującego pobieraniem i konwersją, jedyne co musimy zrobić to wpisać słowo “kick” do adresu URL:

http://www.kickyoutube.com/watch?v=uvb-1wjAtk4

Pomysł ten został wykorzystany również przez konkurencyjne serwisy, i tak, żeby było jeszcze łatwiej zapamiętać, co należy dopisać można używać abcyoutube.com

http://www.abcyoutube.com/watch?v=uvb-1wjAtk4

Osobiście czasem używam również następujących stron - trzeba tam wkleić adres URL z Youtube:

http://dirpy.com - zdecydowanie polecam ze względu na szybkość działania i wysoką jakość zwracanych plików mp3

http://c01.filsh.net - solidny serwis, działa nieco wolniej niż ww., jakość również wysoka, strona po niemiecku

http://zamzar.com - bogactwo opcji, konwersja do wielu formatów, ale trzeba podać adres e-mail

Używanym przeze mnie programem do konwersji z FLV do dowolnego formatu jest FormatFactory. Jest to program darmowy, łatwy i szybki w obsłudze o bardzo dużej liczbie obsługiwanych formatów.

W kategorii programów pobierających film z Youtube polecam polskie rozwiązanie: FreeVideoDownloader do pobrania z http://www.pazera-software.pl/products/free-video-downloader/

Wartym polecenia jest również rozszerzenie Firefox’a - Video DownloadHelper. Dodaje on do interfejsu przeglądarki przycisk który umożliwia pobranie w postaci pliku FLV aktualnie oglądanego filmu. Istotną zaletą jest duża liczba obsługiwanych serwisów, nie tylko Youtube.

Oczywiście nie twierdzę, że wymienione wyżej sposoby są najlepsze. To po prostu sposoby, które sprawdzają się dla mnie, ale opisuję je tutaj z myślą, że mogą się przydać również komuś innemu.

Przypadkowo odkryłem niesłychanie prosty, “nieinwazyjny”, całkowicie legalny i bezpieczny sposób na ukrycie reklam w GG wersji 8. Kiedyś w tym celu stosowałem blokady na poziomie aplikacji firewall - filtr portu 80 dla procesu gg.exe, ale spowalniało to logowanie się do GG, jak się okazuje są lepsze sposoby.

Aplikacja GG używa do wyświetlania reklam kontrolki widoku strony internetowej w Internet Explorer. Czyli za to, co pojawia się w mało lubianym prostokąciku zarówno w głównym oknie programu jak i okienku rozmowy odpowiada przeglądarka firmy Microsoft. Jeżeli tak, to wszystkie ustawienia przeglądarki również tyczą się okienka z reklamami. Wystarczy uruchomić Internet Explorer i z menu **Plik **wybrać Pracuj w trybie offline. Od tej pory GG przy próbie załadowania reklamy nieświadomie spowoduje pojawianie się okienka Internet Explorer’a z pytaniem czy pozostać w trybie offline. Klikamy tak i nie oglądamy reklam.

Sposób wydaje mi się ciekawy, bo zakładam, że większość osób do przeglądania stron używa innej przeglądarki niż Internet Explorer, więc włączenie trybu offline w przeglądarce Microsoft’u nie spowoduje żadnych dodatkowych uciążliwości.

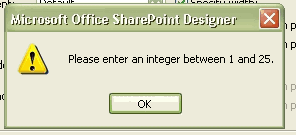

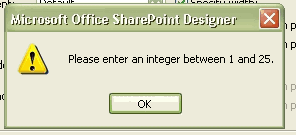

Poniżej zrzut ekranu z SharePoint Designer’a - programu, który jest następcą FrontPage’a. Ustanowienie limitu wierszy w tabeli na 25 jest dla mnie zadziwiające. Czyżby taki niejawny sposób na zniechęcanie do (niepolecanego) konstruowania strony w oparciu o tabelkę?

A tak w ogóle, to okazuje się, że jest to całkiem przyzwoity edytor. Próbowałem używać ostatnio Nvu (drętwa obsługa CSS), 1stPage (najnowsza wersja jest niestabilna), OpenOffice’a (kiepska jakość generowanego kodu) ale każdy z nich wprowadzał moim zdaniem zbyt dużo chaosu do kodu i nie zapewniał (dla mnie) odpowiedniego balansu pomiędzy wygodą edytora WYSIWYG a precyzyjnym panowaniem nad kodem. Edytor Microsoft’u jest pod tym względem całkiem dobry. Poniżej kilka spostrzeżeń:

Funkcja auto-uzupełniania jest bardzo przydatna. Podsuwa od razu możliwe nazwy atrybutów CSS i ich jednostki. Usprawnia edycję przyspieszając pisanie kodu.

Bardzo wygodny menedżer styli CSS. Umożliwia podgląd stylu oraz łatwe zaaplikowanie go do elementu.

Sprawdzanie syntaktyki kodu w locie

Generowanie kodu XHTML

Integracja z framework’iem ASP.NET (czego jeszcze nie miałem okazji przetestować)

Wersja 2007 dostępna w ramach Microsoft Academic Alliance

Podsumowując, jest to edytor warty polecenia.

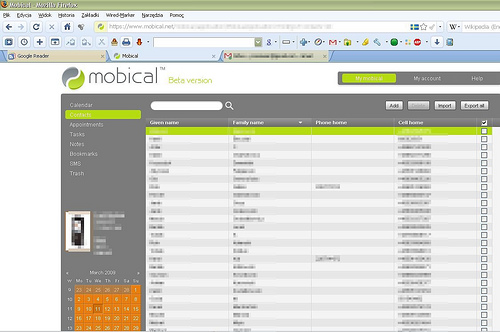

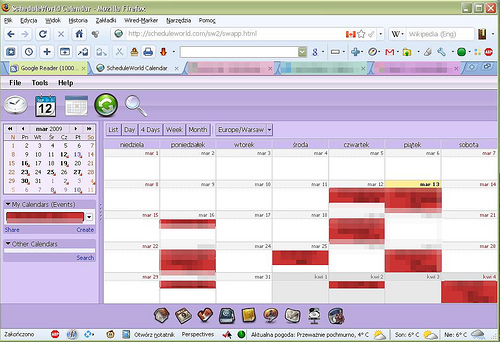

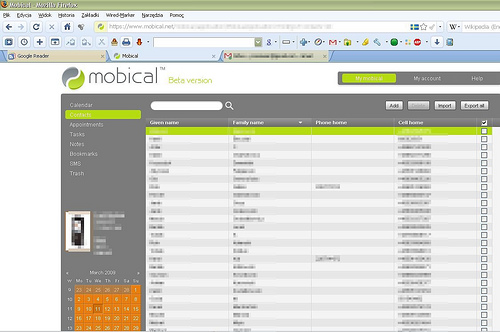

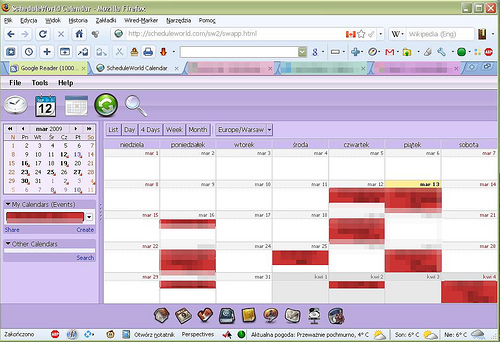

Zagadnienie dotyczy sposobów w jaki z poziomu komputera możemy edytować kontakty i kalendarz w telefonie komórkowym. Zalety takiego rozwiązania są oczywiste: widok na całym ekranie jest bardziej przejrzysty i pozwala “ogarnąć” więcej, możliwość zrobienia kopii zapasowej na wypadek utraty danych lub przypadkowego skasowania, współdzielenie danych z innymi użytkownikami etc.

Nie będę rozpisywać się na temat wad i zalet oprogramowania do telefonów z którym miałem do czynienia. Postaram się streścić to w kilku zdaniach. Program dostarczany za darmo do telefonów Nokia mówiąc delikatnie nie spełnia swojego zadania i ma małe możliwości (kontakty widoczne jako pliki w oknie “Mój komputer”?), oprogramowanie firm trzecich jest po pierwsze płatne, po drugie albo coś w nim nie działa albo czegoś brakuje. Po rozpoznaniu kilku tego typu narzędzi stwierdziłem, że nie tędy droga i więcej nie będę zagłębiać się w tego typu oprogramowanie.

Najciekawszym rozwiązaniem okazały się darmowe internetowe usługi synchronizacji przez SyncML. Jest to standard obsługiwany przez większość telefonów, więc korzystać może praktycznie każdy. Wygląda to w ten sposób, że po założeniu konta albo dostajemy sms’s z konfiguracją do telefonu albo jesteśmy instruowani co i gdzie wpisać do telefonu, żeby zaczęło działać. Po udanym skonfigurowaniu wybiera się w telefonie opcję synchronizacji, następuje transfer jedynie kilkudziesięciu KiB i możemy edytować swoje dane z poziomu przeglądarki internetowej na naszym koncie i dokonywać synchronizacji z telefonem. Synchronizacja działa w obie strony i przepisuje zmiany z tego miejsca (telefon, konto w serwisie) w którym dane są najbardziej aktualne (trzeba zadbać o poprawne ustawienie stref czasowych). Należy więc uważać na próbę synchronizacji pustego zbioru, bo o ile nie jest to pierwsza synchronizacja a skasowanie nastąpiło później niż edycja w drugim miejscu to w tym drugim miejscu też nastąpi skasowanie - ponieważ zostanie uznane za stan najbardziej aktualny.

Do synchronizacji kontaktów używam mobical.net

Natomiast do kalendarza scheduleworld.com, którego największą zaletą jest możliwość synchronizacji z Google Calendar co w konsekwencji daje możliwość synchronizacji tego ostatniego z telefonem komórkowym (bardzo przydatne).

Na koniec kilka uwag:

Słyszałem o podobnej usłudze SyncML oferowanej przez samego Google. Tyle tylko, że dla telefonów Nokia nie jest obsługiwany kalendarz

Program CalSyncS60 dla Symbiana służący do synchronizacji z kalendarzem Google chociaż wygląda na dobre narzędzie, nie działa prawidłowo na dzień dzisiejszy, więc go nie polecam

Inna usługa tego typu jak GooSync w wersji darmowej ma poważne ograniczenia - synchronizacja kalendarza tylko na 30 wprzód

Nie wspominałem o oprogramowaniu dla aparatów SonyEricsson ponieważ interesuje mnie tylko Nokia. Niemniej jednak podobno znakomitą aplikacją dla tych telefonów jest MyPhoneExplorer.

Jako ciekawostkę podaję, że firma Microsoft oferuje darmowe narzędzie do wykonania kopii zapasowej całego telefonu - Phone Data Manager.

Owszem, wiem że ScheduleWorld obsługuje też kontakty, a MobiCal obsługuje też kalendarz :). Używam obu ponieważ MobiCal znalazłem jako pierwszy i się przyzwyczaiłem, natomiast ScheduleWorld współpracuje z Google a Mobical nie.

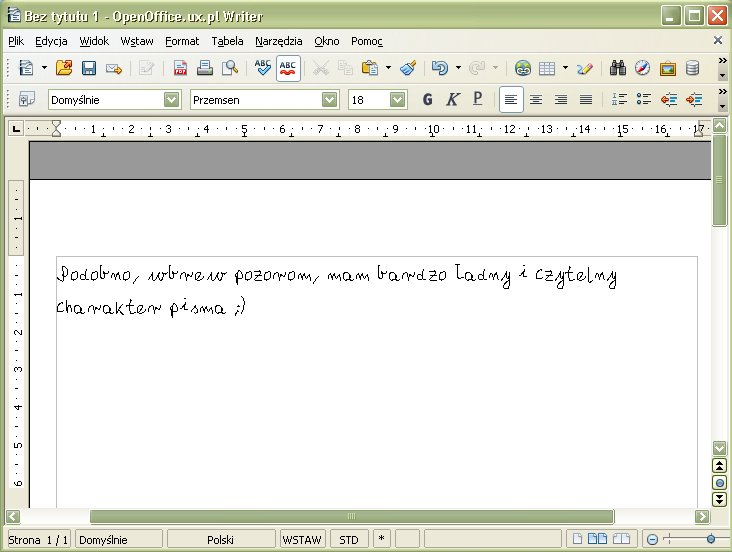

W czasach dzieciństwa zdarzało się być terroryzowanym przez niekoniecznie kompetentne nauczycielki poleceniami w stylu “za karę napisz w zeszycie X razy…”. Dynamiczny rozwój tzw. Web 2.0 oraz rozmaitych usług i aplikacji webowych niewątpliwie stwarza użytkownikom ogromne możliwości. Gdy natknąłem się na poniżej prezentowaną stronę pomyślałem, że trochę żałuję, że te możliwości nie były dostępne gdy byłem dzieckiem :)

Zasadniczo nie mam zamiaru prezentować na blogu startup’ów (modne ostatnio słowo), ponieważ robią to już inni blogerzy - ale strona yourfonts.com spodobała mi się wyjątkowo.

Chodzi o to, że możemy naprawdę łatwo stworzyć czcionkę z naszym własnym odręcznym pismem. Strona udostępnia specjalny szablon, który należy wydrukować a następnie pracowicie wypełnić pisanymi literkami uważając na zaznaczone linijki. Gotowy szablon skanuje się w rozdzielczości 300 dpi i wgrywa na stronę. Po chwili otrzymujemy plik z czcionką w formacie TTF.

Z pewnością można wymyślić wiele mniej lub bardzie poważnych zastosowań posiadania własnej czcionki. Ja pomyślałem na razie o jednym, całkiem sensownym - czasem może zajść potrzeba oszacowania ile stron zajmie dany tekst pisany odręcznie.

PS. Istotną może być informacja, że rozmiar wyglądający jak oryginał to w moim przypadku wyszło 18pt.

W ubiegłym semestrze podczas zajęć z przedmiotu Technika Mikroprocesorowa zajmowałem się programowaniem mikrokontrolera MSP430 firmy Texas Instruments. Jednym z naszych projektów był zegar cyfrowy. Przy pisaniu programu do układu korzystałem z dokumentacji biblioteki zegarowej firmy Texas. Znajduje się tam ciekawa informacja - często zdarzyło mi się zastanawiać kiedy następują zmiany czasu z zimowego na letni i odwrotnie. Okazuje się, że jest to precyzyjnie określone dla całej Unii Europejskiej i oddzielnie dla USA:

|

|

Begins (hour +1)

|

Ends (hour -1)

|

| US

|

First Sunday in April at 2am

|

Last Sunday in October at 2am

|

| EU

|

Last Sunday in March at 1am

|

Last Sunday in October at 1am

|

W różnego rodzaju poradnikach dość często można spotkać różne pomysły na zabezpieczenie dostępu do całego profilu Firefox’a hasłem. Najskuteczniejsze z nich są te, które zalecają utworzenie nowego profilu na zaszyfrowanej partycji TrueCrypt - uruchamiając przeglądarkę z opcją -p wyświetli się menedżer profili w którym można je tworzyć w nowych miejscach i usuwać. Ale tworzenie nowego profilu i próba przeniesienia zawartości starego do tego nowego może być czynnością niekoniecznie wygodną. Stosując proste narzędzie można skutecznie zabezpieczyć istniejący profil, a idąc dalej - można pokusić się o próbę zabezpieczenia dostępu do innych aplikacji np. profilu starego (tzn. starszego niż wersja 8, bo w nowych wersjach zaimplementowano już szyfrowanie profilu) Gadu-Gadu.

Słów kilka o TrueCrypt. Jest to znane i bardzo cenione opensource’owe narzędzie szyfrujące. Sposób użycia jest bardzo prosty - w TrueCrypt tworzymy plik o zadeklarowanym rozmiarze który później montuje się pod wybraną literę napędu dyskowego w Windows. Aby zamontować napęd trzeba oczywiście podać hasło. Fizycznie więc nie jest to prawdziwy dysk, TrueCrypt sprawia, że zawartość tego zaszyfrowanego pliku jest widziana jako dysk do którego dostęp jest chroniony hasłem. Jedynym praktycznym użytkowym mankamentem jest brak możliwości zwiększenia rozmiaru raz utworzonego “pliku-dysku”, więc dobrze jest szacować rozmiar z solidnym zapasem.

Sztuczka polega na zastosowaniu dowiązania twardego do profilu znajdującego się na zaszyfrowanej partycji w miejsce aktualnego katalogu profilu. Taka “konstrukcja” będzie przezroczysta dla samego programu, nie następuje żadna ingerencja z pliki profilu - jedynie przeniesienie ich w nowe bezpieczne miejsce, a w poprzednim miejscu postawienie “odnośnika” który automatycznie kieruje dostęp w nowe miejsce.

Dowiązanie twarde zwane częściej po prostu hard-linkiem jest “wskaźnikiem” na inny plik albo katalog. Z użytkowego punktu widzenia plik fizycznie znajduje się w jednym miejscu na dysku ale widziany jest pod swoją oryginalną nazwą oraz pod nazwami “wskaźników” - wyglądają one identycznie jak pliki - użytkowo są mu równoważne. Aby odróżnić hard-link od oryginału trzeba użyć dodatkowych narzędzi.

W systemie Windows do tworzenia hard-linków (i zarazem odróżniania ich od właściwych plików) polecam konsolowe narzędzie Junction firmy Sysinternals. W systemach Vista i nowszych można również użyć wbudowanego polecenia mklink.

Podsumowując - aby zabezpieczyć swój profil dowolnej aplikacji np. Firefoxa należy:

Utworzyć zaszyfrowany “plik-partycję” w TrueCrypt. Dobrym rozmiarem powinno być 100MB chociaż to zależy jaki rozmiar pamięci podręcznej został ustawiony z przeglądarce. Przykładowo mój profil zajmuje ok 60MB przy pamięci zadeklarowanej na 32MB. W każdym razie tutaj lepiej jest wybrać za duży rozmiar niż zbyt mały.

Zlokalizować swój profil - np. w przypadku Firefox’a znajduje się on w katalogu

c:\Documents and Settings\<nazwa użytkownika>\Application Data\Mozilla\Firefox\Profiles\<ciąg losowych liter i cyfr>

W systemie Vista zamiast “Documents and Settings” jest to katalog “Users”.

Skopiować profil na zaszyfrowany dysk TrueCrypt.

Dla bezpieczeństwa, aby mieć pewność, że poprzedni profil nie zostanie odzyskany skasować go przy użyciu narzędzia do bezpiecznego kasowania np. Sdelete, albo O&O SafeErase.

W miejscu katalogu z profilem utworzyć hard-link o nazwie profilu (ciąg liter i cyfr) prowadzący do kopii profilu na partycji zaszyfrowanej.

Zastosowanie takiej sztuczki uniemożliwia dostęp do wszelkich informacji związanych z naszą działalnością internetową - historii przeglądania, haseł, zakładek etc. osobie niepowołanej. Nie znam się dokładnie na szyfrowaniu, ale z tego co wiem, algorytmy szyfrujące stosowane w TrueCrypt uznaje się obecnie za niemożliwe do złamania, więc myślę, że jest to skuteczny sposób na zabezpieczanie swoich danych. Warto zauważyć, że w ten sposób możemy zabezpieczać programy, które same w sobie nie posiadają możliwości ochrony dostępu hasłem.

PS. Nie wiem czy podany sposób funkcjonuje w systemach uniksopodobnych. O ile wiem w niektórych systemach plików hard-linki można tworzyć tylko w obrębie tej samej partycji, więc nie ma możliwości utworzenia dowiązania prowadzącego do zaszyfrowanej partycji TrueCrypt.